In Partnerschaft mit ControlThings werden jetzt auch Kurse auf Deutsch und Spanisch angeboten.

Beschreibung

Dies ist nicht Ihr traditioneller SCADA/ICS/OT/IIoT Sicherheitskurs!

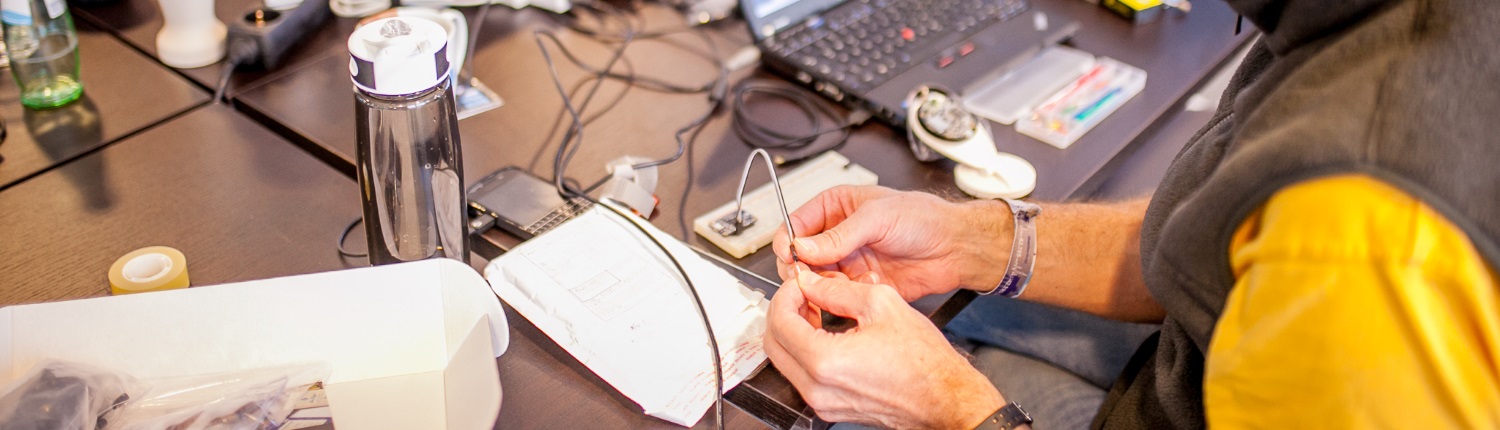

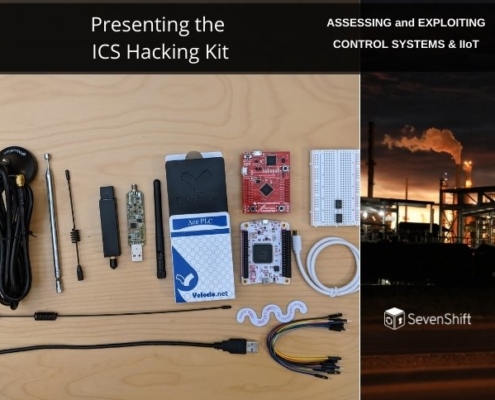

Wie viele Kurse senden Sie mit einem €500-Kit inklusive Ihrem eigenen Speicherprogrammierbare Steuerung (SPS) und einer Reihe von Hardware-/Funk-Hacking-Tools nach Hause?!?

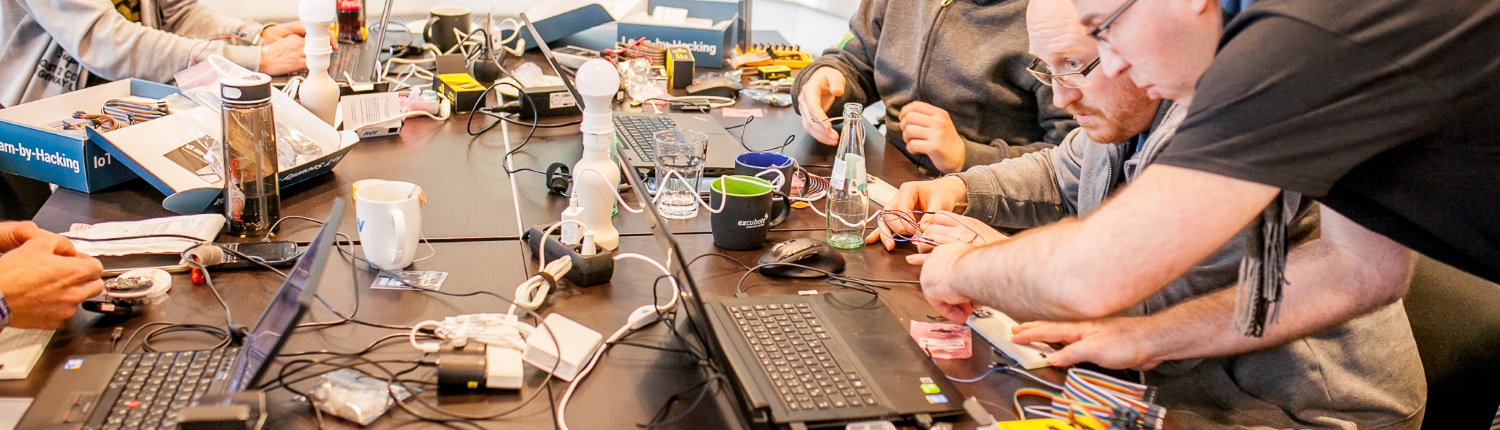

In diesem Kurs werden praktische Penetrationstesttechniken zum Testen einzelner Komponenten eines Steuerungssystems, einschließlich eingebetteter elektronischer Feldgeräte, Netzwerkprotokolle, Funk-Kommunikation, Human Machine Interfaces (HMIs) und verschiedener Formen von Masterserver und deren ICS-Anwendungen.

Die Fähigkeiten, die Sie in diesem Kurs erlernen, gelten direkt für Systeme wie Smart Grid, SPS, RTUs, Smart Meter, Gebäudemanagement, Fertigung, Home Area Networks (HAN), Smart Appliances, SCADA, Substationsautomatisierung, Synchrophasoren und sogar IoT.

Dieser Kurs gliedert sich in die formale Penetrationstestmethodik, die utiliSec für das US-Energieministerium erstellt hat. Mit dieser Methodik und ControlThings Pentest Platform (früher SamuraiSTFU), einer Open-Source-Linux-Distribution zum Pentesting von Energiesektorsystemen und anderen kritischen Infrastrukturen, werden wir praktische Penetrationstests an Benutzern durchführen. Schnittstellen (auf Master-Servern und Wartungsschnittstellen für Feldgeräte), Steuerungsprotokolle (Modbus, DNP3, IEC 60870-5-104), HF-Kommunikation (433 MHz, 869 MHz, 915MHz) und Embedded-Schaltungsangriffe (Speicher-Dumping, Bus-Snooping, JTAG und Firmware Analyse). Wir werden diese Techniken und Übungen an Steuerungsgeräte zurückbinden, die mit diesen Techniken getestet werden können. Die Kursübungen werden auf einer Mischung aus realen Geräten und simulierten Geräten durchgeführt, um den Schülern die realistischste Erfahrung wie möglich in einem mobiles Klassenzimmer zu bieten.

Fortschritte bei modernen Steuerungssystemen wie dem Smart Grid des Energiesektors haben sowohl für Asset-Eigentümer/-Betreiber als auch für Kunden große Vorteile gebracht, aber diese Vorteile sind aus Sicherheitssicht oft mit Kosten verbunden. Mit erhöhter Funktionalität und zusätzlicher systeminterner Kommunikation bringen moderne Steuerungssysteme ein größeres Risiko von Kompromissen mit sich, die Anbieter, Asset-Eigentümer/Betreiber und die Gesellschaft im Allgemeinen akzeptieren müssen, um die gewünschten Vorteile zu realisieren. Um dieses Risiko zu minimieren, müssen Penetrationstests in Verbindung mit anderen Sicherheitsbewertungstypen durchgeführt werden, um Sicherheitsanfälligkeiten zu minimieren, bevor Angreifer kritische Infrastrukturen ausnutzen können, die in allen Ländern der Welt vorhanden sind.

Letztendlich ist dies das Ziel dieses Kurses, ihnen zu helfen, zu wissen, wie, wann und wo dies sicher in Ihren Kontrollsystemen und OT-Umgebungen durchgeführt werden kann.

Inhaltsverzeichnis

Wichtige Indikatoren

Zuvor ausverkauft bei

Lernziele

Nach dem Kurs können die Teilnehmer:

- Erläutern der Schritte und der Methodik, die bei der Durchführung von Penetrationstests zu industriellen Steuerungssystemen, Betriebstechnologien und industriellem Internet der Dinge verwendet werden.

- Verwendenung die kostenlosen und Open-Source-Tools in ControlThings Platform, um Schwachstellen in Webanwendungen zu entdecken und zu identifizieren.

- Ausnutzung verschiedener Schwachstellen auf der Hardware-, Netzwerk-, Serien-, Benutzeroberflächen-, RF- und Serverseite.

Zielgruppe

Dieser Kurs richtet sich an Sicherheitsfachleute der Mittelstufe, seien es Ingenieure, Techniker, Analysten, Manager oder Penetrationstester.

Nächste Trainings

Buchen Sie ihre Training jetzt!

Nutzen Sie den Early Bird Rabatt!

Die Plätze sind begrenzt, um ein individuelles Erlebnis zu gewährleisten und eine maximale Zusammenarbeit zu fördern.

Sie können es nicht schaffen oder die Termine verpasst?

Keine Sorgen.

Abonnieren Sie unseren Newsletter und wir werden Sie informieren, sobald wir die nächsten planen.

Zusätzliche Informationen

Voraussetzungen:

Grundlegende Penetrationstests sind wünschenswert, aber nicht erforderlich. Es wird davon ausgegangen, dass die Teilnehmer keine Kenntnisse über ICS, Smart Grid, SCADA oder kritische Infrastruktur haben.

Jeder Teilnehmer muss einen Laptop mitbringen, der die folgenden Anforderungen erfüllt:

- 64-Bit-Prozessor mit 64-Bit-Betriebssystem

- VT oder andere 64-Bit-Virtualisierungseinstellungen, die in Ihrem BIOS aktiviert sind, um 64-Bit-VMs auszuführen

- Mindestens acht (8) GB RAM, empfohlen sechzehn (16) GB, wenn möglich

- Mindestens fünfzig (50) GB freier Festplattenspeicher

- Windows 10.x auf Ihrem Host-Laptop oder in einer VM installiert

- VMware Player 12 (oder höher), VMware Workstation 12 (oder höher) oder VWware Fusion 8 (oder höher) installiert VOR Unterrichtsbeginn. Andere Virtualisierungssoftware wie Parallels, VirtualBox oder frühere Versionen von VMware-Produkten funktionieren möglicherweise, wenn der Teilnehmer mit seiner Funktionalität vertraut ist und die volle Verantwortung für seine Konfiguration übernimmt, jedoch nicht VMware-Software offiziell ist. unterstützt und VMware sollte als Backup vorinstalliert werden,

- Zugriff auf ein Konto mit Administratorberechtigungen und der Möglichkeit, alle Sicherheitssoftware auf ihrem Laptop zu deaktivieren, z. B. Antivirus und/oder Firewalls, falls für die Klasse erforderlich

- Wenn Sie Linux für Ihren Host-Computer verwenden, müssen Für das USB-Laufwerk ExFAT-Treiber installiert

Was wir anbieten werden:

- IIoT-Hacking-Kit (zum Mitnehmen und Üben der im Training erlernten Fähigkeiten).

- PDF-Dateien von Folien und Arbeitsmappen

- Alle Mahlzeiten und Erfrischungen (bei öffentlichen Schulungen)

Sprache:

- Referenzmaterial (Folien, Prospekte, etc.): Englisch

- Schulung: Deutsch oder Spanisch

IoT Security Hacking-Kit

Das IoT Security Hacking Kit enthält alle Werkzeuge und Geräte, die in unseren praktischen Kursen verwendet werden und kann nur durch die Teilnahme an den ASSESSING und EXPLOITING CONTROL SYSTEMS & IIoT Schulungen erworben werden.

Sie können es verwenden, um im Unterricht durch learning-by-hacking zu lernen und Ihre Fähigkeiten danach scharf zu halten.

Inhalt:

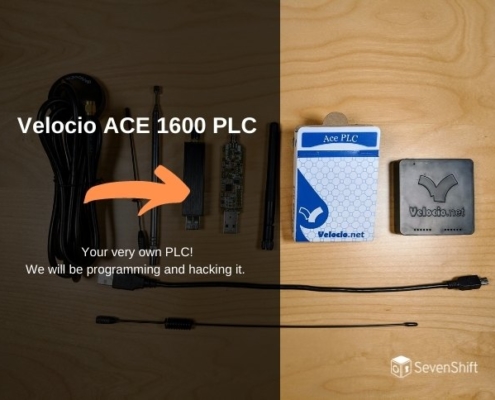

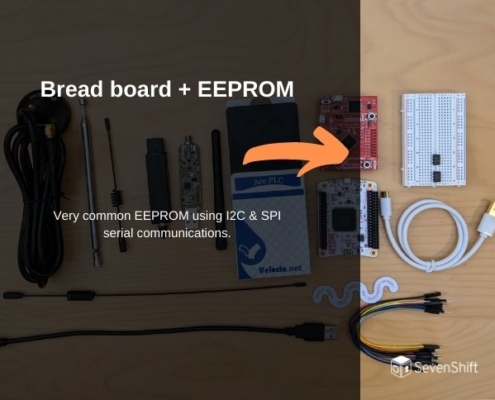

- Micro SPS

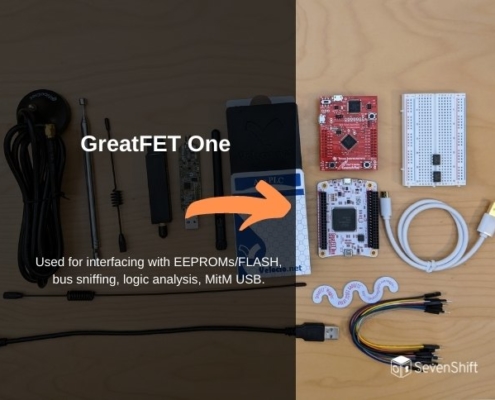

- GreatFET One

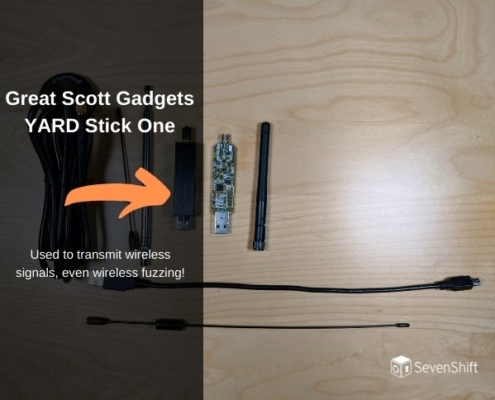

- Yard Stick One

- Softwaredefiniertes Radio (SDR) Kit

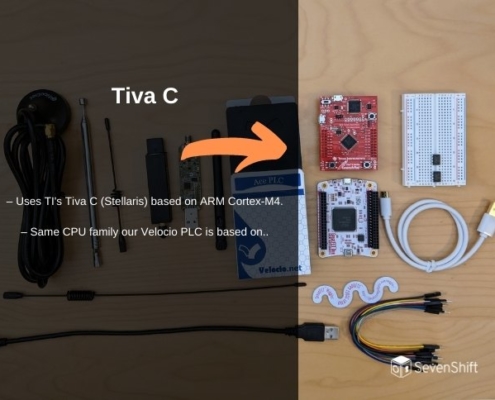

- ARM-basierte IoT-Platine

- und mehr

Hinweis: Der Inhalt des Kits variiert pro Sitzung je nach Inhalt und Verfügbarkeit.

Lernen Sie den Trainer kennen

Pablo Endres

Geschäftsführer / Leitender Sicherheitsberater / Trainer

Pablo liebt Hacking, IoT, unterrichten, Arbeit mit neuen Technologien, Start-ups, Zusammenarbeit mit Open-Source-Projekten, Lernen neuer Dinge und Herausforderungen.

In den letzten Jahren hat er sich hauptsächlich mit IoT-Sicherheit beschäftigt, Dutzende von Geräten getestet und mit verschiedenen Plattformanbietern zusammengearbeitet, um ihre Lösungen zu sichern.